CISSP All-in-One Exam Guide pdf epub mobi txt 电子书 下载 2026

- security

- 计算机科学

- information

- CISSP

- 信息安全

- in

- cissp,

- One

- CISSP

- 考试指南

- 安全

- 认证

- 信息安全

- 网络

- 技术

- 管理

- 实践

- 指南

具体描述

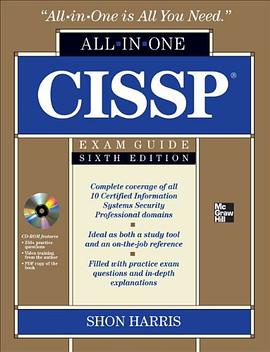

A complete, up-to-date revision of the leading CISSP training resource from the #1 name in IT security certification and training, Shon HarrisFully revised for the latest release of the Certified Information Systems Security Professional exam, this comprehensive, up-to-date resource covers all 10 CISSP exam domains developed by the International Information Systems Security Certification Consortium (ISC2). This authoritative exam guide features learning objectives at the beginning of each chapter, exam tips, practice questions, and in-depth explanations. Written by the leading expert in IT security certification and training, CISSP All-in-One Exam Guide, Sixth Edition helps you pass the exam with ease and also serves as an essential on-the-job reference. Covers all 10 CISSP domains: Information security governance and risk management Access control Security architecture and design Physical and environmental security Telecommunications and network security Cryptography Business continuity and disaster recovery Legal, regulations, compliance, and investigations Software development security Security operations Electronic content includes: 1400+ practice exam questions in a Windows-based test engine with a new custom exam generation feature that allows you to practice by domain or take a complete CISSP practice exam Video training module from Shon Harris-single domain Adobe Digital Edition ebook-free download (subject to Adobe System Requirements)

作者简介

hon harris,cissp, logical security有限责任公司的创始人兼首席执行官、安全咨询顾问、美国空军信息作战部门的前工程师、讲师和畅销书作者。她为财富100强公司和政府机构提供广泛安全问题的咨询服务。她也是本书先前版本的作者。

目录信息

读后感

评分

评分

评分

评分

用户评价

这本书绝对是我备考CISSP过程中的“圣经”,它的内容之丰富、讲解之透彻,让我受益匪浅。作者以一种极其有条理的方式,将CISSP考试涵盖的八大知识域一一呈现,并且在每个知识域内都进行了深入的挖掘。我特别欣赏作者在讲解复杂技术概念时,所展现出的清晰逻辑和生动比喻。例如,在讲解“软件开发安全”时,他不仅介绍了常见的安全编码规范,还用了一个生动的比喻来解释“安全编码”的重要性,让我在理解的同时,也感受到了这份工作的重要性和挑战性。更让我印象深刻的是,书中提供了大量的案例分析和实践经验,这些内容都来自于作者在现实工作中的第一手资料,为我提供了极具参考价值的指导。我曾经在工作中遇到过一个关于安全审计的难题,通过查阅这本书,我不仅找到了解决问题的具体方法,还学会了如何从根本上优化安全审计流程,从而提升了整体的安全性。这本书的结构也非常合理,每个章节的开头都有一个清晰的导引,结尾则有知识点总结和练习题,这极大地提高了我的学习效率,让我能够事半功倍。

评分我必须说,这本书是我在学习CISSP过程中遇到的一个里程碑。作者的专业功底和对考试内容的深度理解,让我倍感信服。他以一种非常系统化的方式,将CISSP考试的八大知识域进行了细致的梳理和讲解。我特别喜欢他在处理那些涉及法律法规和合规性方面的内容时,能够做到既严谨又清晰,让我能够准确把握每一个细节。例如,在讲解“法律、调查和合规性”时,作者不仅列举了相关的法律法规,还详细分析了它们在信息安全实践中的具体应用,以及如何确保组织的合规性。这对于我这种在非IT背景下备考的考生来说,无疑是巨大的帮助。此外,这本书还提供了大量的实践性建议和行业最佳实践,这些内容都来自于作者在实际工作中的宝贵经验,为我提供了极具参考价值的指导。我曾经在工作中遇到一个关于数据隐私保护的难题,通过查阅这本书,我不仅找到了解决问题的具体方法,还学会了如何从根本上优化数据隐私保护策略,从而提升了整体的安全性。

评分这本书绝对是我在备考CISSP过程中遇到的最全面、最深入的一本指南。作者的专业知识和对考试内容的理解之深,在字里行间都得到了充分的体现。我尤其喜欢的是,作者在讲解每一个安全领域时,都能够做到“知其然,更知其所以然”。他不仅仅是列举了各种安全技术和流程,更重要的是解释了它们背后的原理、设计思想以及在实际应用中的考量。例如,在讨论“安全架构和工程”时,作者详细介绍了各种安全设计原则,如最小权限、纵深防御等,并结合大量的实例说明了如何在不同的系统和应用中应用这些原则。这让我不仅学会了如何“做什么”,更学会了“为什么这么做”。此外,这本书还提供了大量的练习题和模拟考试,这些题目都非常贴合真实的考试风格,能够帮助我有效地检测自己的学习成果,发现知识上的不足。我每一次完成模拟考试,都能从中获得宝贵的反馈,从而有针对性地进行复习。这本书的结构也非常清晰,每个章节的开头都有一个详细的目录,结尾则有知识点总结和思考题,这极大地提高了我的学习效率。

评分毫无疑问,这本书为我铺平了通往CISSP认证的道路,它不仅仅是一本备考书籍,更是一份珍贵的学习资源。作者的写作风格非常平易近人,他能够将那些看似晦涩难懂的安全概念,用生动形象的语言解释得淋漓尽致。例如,在讲解“身份、认证和访问控制”时,他用了一个生动的生活化场景来比喻不同类型的身份验证方法,让我立刻就理解了其中的差异和优劣。更让我印象深刻的是,书中提供了大量的案例分析和实践建议,这些内容都来自于作者在实际工作中的宝贵经验,为我提供了极具参考价值的指导。我曾经在工作中遇到过一个关于权限管理的难题,通过查阅这本书,我不仅找到了解决问题的具体方法,还学会了如何从根本上优化权限管理策略,从而提升了整体的安全性。这本书的另一个优点是,它非常注重知识的连贯性和整体性,能够帮助我建立起对整个信息安全体系的宏观认识。我不再是零散地学习知识点,而是能够将它们串联起来,形成一个完整的知识网络。这种系统化的学习方法,对于通过CISSP这样涵盖面广泛的考试至关重要。

评分这本书的价值,绝对无法用简单的“考试指南”来概括。它更像是一位经验丰富的信息安全专家的谆谆教导,以一种令人信服的方式,将CISSP的核心概念和实践方法传授给我。作者的叙述风格非常独特,他善于用一种循循善诱的方式,引导我一步步深入理解每一个知识点。我尤其欣赏他在讲解过程中,总是能够强调不同安全领域之间的相互联系和依赖关系,这帮助我打破了之前将知识孤立看待的思维模式,让我对整个信息安全体系有了更全面的认识。例如,在学习“安全架构和工程”时,作者在讲解了各种安全设计原则后,又会将其与“身份、认证和访问控制”以及“安全运营”等领域联系起来,让我看到了一个完整的安全闭环。更让我欣喜的是,这本书还提供了大量的案例分析和场景模拟,这些内容都来自于作者在实际工作中的第一手资料,为我提供了极具参考价值的指导。我曾经在工作中遇到过一个关于安全策略制定的难题,通过查阅这本书,我不仅找到了解决问题的具体方法,还学会了如何从根本上优化安全策略,从而提升了整体的安全性。

评分当我第一次拿到这本书时,就被它厚实的体量和严谨的排版所吸引。事实证明,这本书的价值远远超出了我的预期。作者以一种非常结构化的方式,系统地梳理了CISSP考试的八个知识域,并对每个域内的关键概念进行了深入的剖析。我尤其喜欢它在介绍新的安全概念时,会先回顾相关的基础知识,然后再逐步深入,这使得我能够循序渐进地学习,不会感到 overwhelmed。比如,在学习“安全评估和测试”时,作者先从基本的安全审计原则讲起,然后扩展到渗透测试、漏洞扫描等具体技术,并且清晰地阐述了它们在不同场景下的应用。这本书的另一个亮点在于,它不仅仅是知识的搬运工,更是一位睿智的引路人。作者会在关键点上提出一些发人深省的问题,引导我去思考,去发现不同安全控制措施之间的相互依赖和制约关系。这种互动式的学习体验,让我对信息安全有了更深刻的理解,也培养了我独立思考和解决问题的能力。我经常会在工作之余,反复翻阅书中的某些章节,每一次都会有新的收获。这本书就像一本常读常新的宝典,随着我经验的增长,它所能提供的洞见也会越来越丰富。

评分这本书的深度和广度令人印象深刻,它不仅仅是一本考试指南,更是一部关于信息安全实践的百科全书。作者在处理每个安全领域时,都展现了扎实的专业功底和敏锐的行业洞察力。我特别欣赏他在解释复杂技术时,能够用清晰易懂的语言,甚至结合一些生动的比喻,让非技术背景的读者也能快速掌握。比如,在讲解加密算法时,他用了一个“锁和钥匙”的比喻,非常形象地说明了公钥和私钥的非对称性,让我一下子就明白了其中的奥秘。更重要的是,这本书并没有止步于理论的讲解,它还深入探讨了如何在实际工作中应用这些知识。例如,在安全运营和事件响应的部分,作者详细介绍了各种安全工具的配置和使用方法,以及如何建立有效的事件响应流程。我曾经在工作中遇到过一个复杂的安全事件,当时束手无策,但通过阅读这本书,我不仅找到了解决问题的方法,还学会了如何从事件中吸取教训,优化未来的安全策略。这本书还提供了一系列精心设计的模拟题,这些题目难度适中,涵盖了考试的各个考点,能够帮助我有效地检验学习成果,及时发现知识盲点。每一次完成模拟题,我都能从中获得新的启发,不断调整自己的学习方向。

评分这本书绝对是我备考CISSP的终极武器,从我第一次翻开它,就感受到了一种前所未有的踏实感。作者的叙述方式非常独特,他不是简单地堆砌知识点,而是像一位经验丰富的导师,循循善诱地引导我理解每一个概念背后的逻辑和实际应用。例如,在谈到风险管理时,他不仅仅是列举了各种风险分析方法,更重要的是解释了为什么需要进行风险管理,以及如何在实际工作中根据组织的情况选择最合适的方法。书中大量的使用了案例分析,这些案例都非常贴近现实,让我能够看到抽象的安全概念如何在真实世界中落地。我尤其喜欢的是,作者在讲解每一个领域的知识时,都会强调它与其他领域之间的联系,这打破了我之前将知识孤立看待的思维模式,让我对整个CISSP考试体系有了更全面的认识。阅读这本书的过程,更像是在进行一场深度对话,作者的提问和我的思考之间产生了奇妙的共鸣。我常常会在读到某个部分时,停下来思考自己过去在工作中遇到的类似情况,然后对照书中的讲解,找到改进的思路。这种主动学习的方式,让知识真正内化,而不是流于表面。而且,这本书的编排也非常合理,每个章节的开头都会有一个清晰的导引,结尾则有总结和练习题,帮助我巩固学习成果。即使是那些我之前觉得比较枯燥的领域,在作者的笔下也变得生动有趣,充满了智慧的光芒。我强烈推荐这本书给所有正在准备CISSP考试的同行们,相信你们也会像我一样,从中受益匪浅。

评分这本书绝对是我备考CISSP过程中最得力的伙伴,它用一种极其专业且深入浅出的方式,为我打开了信息安全世界的大门。作者的知识储备和表达能力都令人惊叹,他能够将那些复杂且抽象的安全概念,用清晰易懂的语言解释得淋漓尽致。我特别欣赏他在讲解每一个安全领域时,都能够将理论与实践紧密结合,提供大量的案例分析和场景模拟,让我能够将学到的知识融会贯通,并应用于实际工作中。例如,在学习“安全运营和事件响应”时,作者详细介绍了各种安全工具的配置和使用方法,以及如何建立有效的事件响应流程。我曾经在工作中遇到过一个复杂的安全事件,当时束手无策,但通过阅读这本书,我不仅找到了解决问题的方法,还学会了如何从事件中吸取教训,优化未来的安全策略。这本书还提供了一系列精心设计的模拟题,这些题目难度适中,涵盖了考试的各个考点,能够帮助我有效地检验学习成果,及时发现知识盲点。每一次完成模拟题,我都能从中获得新的启发,不断调整自己的学习方向。

评分我一直认为,对于CISSP这样一本厚重且全面的考试指南来说,找到一本能够真正打动人、并帮助自己系统学习的书籍是非常困难的。然而,这本书做到了。作者的叙述风格非常独特,他不仅仅是在传授知识,更像是在和我进行一场关于信息安全的深度对话。他善于用一些非常生动形象的例子,来解释那些抽象的安全概念,让我一下子就理解了其中的精髓。例如,在讲解“身份、认证和访问控制”时,他用了一个关于“会员卡”、“身份证”、“指纹识别”的场景来比喻不同的身份验证方式,让我立刻就明白了其中的差异和优劣。更让我惊喜的是,这本书还提供了一系列非常实用的实践建议和案例分析,这些内容都来自于作者在实际工作中的宝贵经验,为我提供了极具参考价值的指导。我曾经在工作中遇到过一个关于风险评估的难题,通过查阅这本书,我不仅找到了解决问题的具体方法,还学会了如何从根本上优化风险评估流程,从而提升了整体的安全性。这本书的编排也非常合理,每个章节的开头都有一个清晰的导引,结尾则有知识点总结和练习题,这极大地提高了我的学习效率。

评分作者女神+学霸。如果想要通过CISSP来对信息安全有比较广泛且相对深入的认识,这一本是唯一的选择。但其实CISSP考不了这么深入,也考不了如此全面;这一点上针对性不如其他几本。看Harris的视频(同样推荐)会发现,她非常善于通过图像和类比来理解。致敬!+RIP

评分Read 6th/e and 7th/e.

评分Read 6th/e and 7th/e.

评分Shon Harris is a great. that is not only from myself, that is from all the people who is benefit from the book.

评分信息安全有必要搞认证吗?我看这类垃圾认证就2个作用:(1)抬高认证委员会和开头几个通过认证的的权威,(2)向后来想通过认证“提升”自己地位的野心人士刮钱

相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 qciss.net All Rights Reserved. 小哈图书下载中心 版权所有