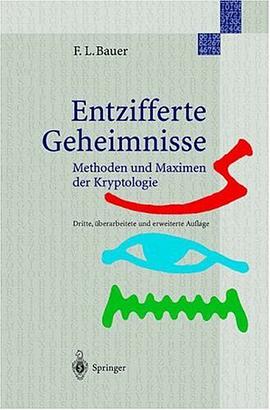

Foundations of Secure Computation (NATO SCIENCE SERIES pdf epub mobi txt 电子书 下载 2026

- Secure Computation

- Cryptography

- Information Security

- Computer Science

- NATO Science Series

- Theoretical Computer Science

- Privacy

- Distributed Computing

- Algorithms

- Complexity Theory

具体描述

作者简介

目录信息

读后感

评分

评分

评分

评分

用户评价

我对这本书的期待,很大程度上源于其“NATO SCIENCE SERIES”的背景。这个系列通常以其严谨的学术性和前瞻性的研究而闻名,这让我相信,这本书绝非等闲之辈。我特别希望能在这本书中找到对“可证明安全”(provable security)概念的深入探讨。在信息安全领域,可证明安全是衡量一个协议或系统安全性的金标准。我希望书中能够详细介绍各种证明框架,比如基于标准模型(standard model)和随机预言模型(random oracle model)的证明方法,以及它们各自的优缺点。此外,对于一些核心的安全计算技术,例如零知识证明(zero-knowledge proofs)和安全多方计算(secure multi-party computation),我希望书中能够提供清晰的定义、详细的构造和严格的安全性证明。这些技术在隐私保护、区块链和联邦学习等领域都有着至关重要的应用。这本书不仅仅是对现有知识的梳理,更可能是一次对未来发展方向的指引,让我能够更好地把握这个快速变化的领域。

评分这本书,对我来说,就像是一本打开了新世界大门的钥匙。“Foundations of Secure Computation”这个标题,让我立刻联想到那些能够在不信任的环境中实现安全协作的复杂算法和协议。我特别期待书中能够详细介绍“同态加密”(homomorphic encryption)的最新进展,包括全同态加密(fully homomorphic encryption)的发展及其在隐私计算、安全搜索和机器学习等领域的应用潜力。我希望能够看到书中对不同同态加密方案(如BGV、BFV、CKKS等)的数学原理、性能表现以及安全性的深入分析。此外,我也对书中关于“零知识证明”(zero-knowledge proofs)在隐私保护和区块链技术中的应用进行深入探讨。这本书不仅仅是理论的罗列,更是一次对未来计算模式的展望,它将帮助我更好地理解并拥抱这个充满机遇的领域。

评分这本书的出现,对我而言,就像是在浩瀚的知识海洋中发现了一座宝藏岛屿。“Foundations of Secure Computation”意味着它将带领我们深入探索安全计算的根基。我特别希望书中能够详细阐述“可证明安全性”(provable security)的理论框架,以及如何在形式化的模型中证明一个安全协议的安全性。这包括对各种攻击模型(如选择明文攻击、选择密文攻击等)的详细分析,以及对相应防御策略的论证。我也对书中可能介绍的“密码学工具箱”(cryptographic toolbox)感到兴奋,例如如何利用哈希函数、数字签名、公钥加密等基本原语来构建更复杂的安全计算协议。此外,我也关注书中对于“侧信道攻击”(side-channel attacks)及其防御措施的讨论。这本书将是理解并掌握高级信息安全技术的绝佳起点,它将为我开启通往更安全数字世界的大门。

评分当我翻开这本书的扉页,一股严谨而深邃的学术气息扑面而来。“Foundations of Secure Computation”,这个标题预示着一场关于信息安全最底层逻辑的探险。我一直对那些能够构建强大安全保障的密码学原语和协议非常着迷。这本书,我期待它能够深入讲解那些构成安全计算基石的数学理论,例如群论、域论以及概率论在密码学中的应用。我希望能够看到关于椭圆曲线密码学、公钥密码学以及对称密码学在安全计算中的具体实现和安全性分析。同时,我也对书中关于“可信执行环境”(trusted execution environments)和“硬件安全模块”(hardware security modules)等硬件层面的安全机制的讨论感到期待。这本书不仅仅是理论知识的传递,更是一次对安全计算背后数学和工程智慧的致敬,它将帮助我更好地理解如何在复杂的计算环境中构建坚不可摧的安全壁垒。

评分这本书,它就像一本厚重的启示录,在我面前缓缓展开,每一个章节都像是一扇通往未知领域的门。我一直对信息安全有着浓厚的兴趣,尤其是在这个数字时代,数据泄露和网络攻击的阴影无处不在,理解安全计算的底层逻辑就显得尤为重要。这本书的标题本身就带着一种庄严而神秘的吸引力,“Foundations of Secure Computation”,光是这几个词语就足以勾起我无限的探索欲。想象一下,在完全不可信的环境下,我们如何能够进行安全的计算?这本身就是一项充满挑战和魅力的课题。我特别期待书中能够深入浅出地解释那些抽象的密码学概念,将它们与实际的安全应用联系起来,比如多方安全计算、同态加密、秘密共享等等。我希望这本书不仅仅是理论的堆砌,更能提供一些生动的案例分析,让我能够看到这些前沿技术是如何在现实世界中发挥作用的,又将如何塑造我们未来的数字生活。对我而言,这本书不仅仅是学习知识的工具,更是一次思维的洗礼,一次对信息安全领域深层次理解的追求。我迫不及待地想 dive into it,去感受它所带来的智慧的光芒。

评分我注意到这本书的出版,是因为我对“安全计算”这个概念的强烈好奇心。在当今这个信息爆炸的时代,数据安全和隐私保护已经成为人们关注的焦点。然而,许多情况下,我们又不得不进行数据的共享和计算,这就构成了一个两难的局面。我希望这本书能够为我揭示“安全计算”是如何在不泄露敏感信息的前提下,实现数据的安全处理和分析的。我特别期待书中能够详细介绍那些能够在加密数据上进行计算的密码学技术,比如同态加密(homomorphic encryption)的各种变体,以及它们在隐私保护数据挖掘、安全数据库查询等方面的应用。此外,我也对书中关于“联邦学习”(federated learning)和“差分隐私”(differential privacy)等与安全计算紧密相关的技术进行深入讲解。这本书不仅仅是一本技术手册,更是一次对未来数字社会如何构建安全、可靠、可信的计算环境的探索。

评分当我看到这本书的标题时,我立刻想到的是那些能够让信息在不被暴露的前提下进行处理的奇妙技术。“Foundations of Secure Computation”,这四个字概括了我在信息安全领域一直追求的核心目标。我特别期待书中能够深入讲解“安全多方计算”(secure multi-party computation)的各种实现方法,例如基于秘密共享的方法、基于同态加密的方法以及混合方法。我希望能够看到这些方法在实际应用中的性能对比和优缺点分析,比如在联合数据分析、安全投票系统和加密拍卖等场景下的应用。同时,我也对书中关于“访问控制”(access control)和“身份认证”(authentication)在安全计算中的作用进行详细阐述。这本书不仅仅是知识的集合,更是一次关于如何构建更具隐私保护和安全性的计算生态的深度思考,它将为我提供宝贵的洞见。

评分当我看到这本书的标题时,我脑海中立刻浮现出那些在高度不信任环境中实现安全协作的场景。比如,在医疗保健领域,如何在不泄露病人隐私的前提下,对大量医学数据进行联合分析?又或者,在金融领域,如何在不暴露各自交易细节的情况下,进行安全的金融合同执行?“Foundations of Secure Computation”正是这些问题的答案所在。我希望书中能够详细介绍用于实现这些目标的各种技术,例如同态加密(homomorphic encryption)及其在加密数据上进行计算的能力,以及安全多方计算(secure multi-party computation)如何允许多方共同计算一个函数,而无需暴露各自的输入。我特别关注书中对于这些技术在实际应用中的性能考量和效率提升的讨论,因为理论上的可行性与实际部署往往存在显著的差距。这本书将是我理解并推动这些革命性技术落地的重要指南,它点燃了我对构建一个更安全、更可信的数字世界的希望。

评分这本书的出版,对我来说,简直是一场学术盛宴的预告。作为一名在该领域摸索多年的研究人员,我深知“Foundations”这个词的重量。它意味着我们将要触及的,是这个学科最根本、最核心的基石。我特别关注书中在理论证明方面的严谨性,以及在算法设计上的创新性。在安全计算领域,每一个小的理论突破都可能带来革命性的变化。我非常期待书中能够详细阐述各种安全计算模型的构建原理,以及它们在应对不同攻击场景时的鲁棒性。例如,对于那些复杂的密码学证明,我希望能够找到清晰易懂的解释,而不是仅仅看到一堆令人费解的数学符号。同时,我也对书中可能会提到的最新研究进展感到兴奋,比如在后量子密码学背景下的安全计算,或者是在分布式账本技术中应用安全计算的思路。这本书不仅仅是知识的传递,更是一种思维方式的启迪,它将帮助我更好地理解现有技术,并为我未来的研究提供更广阔的视野和更坚实的基础。我预感到,这本书将成为我案头的必备参考。

评分这本书的名字,让我立刻联想到信息安全领域那些深邃的哲学和精巧的构造。我一直对那些能够“玩弄”计算和隐私的密码学技术感到着迷。例如,秘密共享(secret sharing)如何将一个秘密分割成多个部分,只有当收集到足够多的部分时才能恢复秘密?或者,秘密计算(secret computation)是如何在保护参与者隐私的同时,实现他们之间对数据的协同处理?我希望书中能够深入浅出地讲解这些概念的数学基础,并通过清晰的图示和实例来阐述其工作原理。同时,我也对书中可能涉及的“抗审计算”(computational irreproducibility)以及“后门检测”(backdoor detection)等前沿话题感到好奇。这本书不仅仅是技术的介绍,更像是一次对安全计算思维模式的深度剖析,它将帮助我更深刻地理解信息安全设计的精妙之处,并激励我思考更多创新的解决方案。

评分 评分 评分 评分 评分相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 qciss.net All Rights Reserved. 小哈图书下载中心 版权所有