具体描述

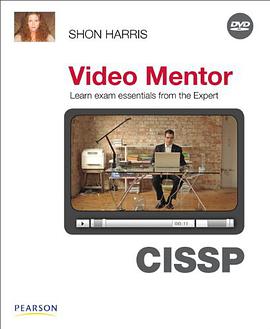

The fast, powerful way to prepare for your CISSP exam! 30+ hours of personal video training from leading security expert Shon Harris Achieving the (ISC)2's globally recognized CISSP can give your IT career a lift. In this DVD, the world's #1 CISSP trainer brings her legendary five-day boot camp to your computer screen. Packed with over 30 hours of instruction adapted from Shon's classes, this video course includes realistic labs, scenarios, case studies, and animations designed to build and test your knowledge in real-word settings. Preparing for the CISSP has never been this easy or convenient. Master the skills and concepts you need for all ten CISSP common body of knowledge domains: * Access Control * Application Security * Business Continuity and Disaster Recovery Planning * Cryptography * Information Security and Risk Management * Legal, Regulations, Compliance, and Investigations * Operations Security * Physical (Environmental) Security * Security Architecture and Design * Telecommunications and Network Security System Requirements OPERATING SYSTEM: Windows 2000, XP, or Vista; Mac OS X 10.4 (Tiger) or later MULTIMEDIA: DVD drive; 1024 x 768 or higher display; sound card with speakers COMPUTER: 500MHz or higher CPU; 128MB RAM or more

作者简介

目录信息

读后感

评分

评分

评分

评分

用户评价

我总是在寻找那种能够真正激发我深度思考的书籍,而不是仅仅提供标准答案的工具书。这本书恰恰做到了这一点。它在很多关键的安全决策点上,引导读者去权衡不同方案的利弊,鼓励读者形成自己的判断体系。比如,在讨论数据加密标准的选择时,它没有直接宣布哪个最好,而是详细对比了不同算法的性能开销、抗量子计算能力以及监管要求,迫使读者像一个真正的安全架构师那样去思考“最适合我业务场景”的方案是什么。书中某些章节的讨论深度,甚至让我联想到了大学里研讨会的氛围,大家一起针对一个复杂的安全悖论进行多角度的辩论和分析。这种互动式的学习体验,使得知识的内化过程变得更加深刻和持久,它不仅仅是传授了知识,更重要的是塑造了一种严谨、批判性的安全思维模式。

评分这本书的封面设计非常引人注目,那种深邃的蓝色和金色的字体搭配,给人一种专业且值得信赖的感觉。我是在一个技术论坛上偶然看到别人推荐的,说它对理解复杂概念非常有帮助,尤其是在网络安全这个领域。当我真正拿到手,翻开第一页时,那种纸张的质感就让我觉得物有所值。作者的叙述方式非常独特,他没有直接抛出枯燥的定义,而是先用一个现实生活中的安全事件作为引子,让我立刻就能感受到理论知识在实际应用中的重要性。整个结构安排得井井有条,从基础的访问控制模型讲起,逐步深入到更复杂的加密算法和安全架构设计,阅读起来逻辑性极强,不会让人感到迷失。特别是书中对风险管理章节的处理,简直是教科书级别的典范,它不仅仅是告诉你“要做风险评估”,而是详细拆解了每一步骤所需遵循的流程和工具,让人茅塞顿开,感觉自己真的在掌握一个实战技能,而不是单纯地记忆知识点。

评分这本书的编撰者显然对网络安全行业的最新动态有着深刻的洞察力。在讲解传统安全模型的同时,它没有回避当前新兴技术,如零信任架构(ZTA)和DevSecOps理念在企业中的落地挑战。它对这些前沿概念的介绍并非蜻蜓点水,而是深入剖析了它们背后的设计哲学和实施难点,并结合实际的工具链给出了操作层面的建议。我印象最深的是它在讨论云安全策略那一章,作者不仅罗列了AWS、Azure等主流云服务商的安全责任共担模型,还非常细致地分析了如何在这种模型下构建有效的安全治理体系,这种前瞻性和实战性结合的特点,让我觉得手里的这本书仿佛是一份正在不断更新的行业白皮书,而不是一本静态的出版物。它成功地弥合了理论教学与快速变化的实战需求之间的鸿沟。

评分说实话,我一开始对这类偏向认证考试的资料抱有怀疑态度,总觉得它们为了追求覆盖面而牺牲了深度的讲解。但这本书彻底颠覆了我的看法。它在解释那些晦涩难懂的术语时,总能找到一个非常接地气的比喻。比如,它用“一座城堡的防御系统”来类比企业安全框架,将防火墙、入侵检测系统、数据备份等元素巧妙地融入到这个宏大场景中,使得抽象的安全机制变得具象化、易于理解和记忆。我特别欣赏作者在穿插案例分析时的细腻程度,每一个案例都像是从真实企业安全审计报告中提取出来的精华,数据详实,分析透彻,不仅仅告诉你“哪里错了”,更重要的是指明了“如何优化”。这种注重实践指导而非纯理论堆砌的风格,让我这个已经在行业里摸爬滚打了几年的人,依然能从中找到提升自己思维高度的切入点。它对合规性要求的阐述也极其到位,清晰区分了不同行业标准之间的细微差别,这对需要跨领域操作的安全工程师来说,简直是无价之宝。

评分阅读体验上,这本书的排版和字体选择也体现了极高的专业水准。在长时间阅读大量技术术语和流程图时,眼睛不容易疲劳,这一点对于我们这种需要长时间伏案工作的技术人员来说至关重要。更让我感到惊喜的是,它在关键概念的总结上非常到位,每完成一个大章节,都会有一个“知识脉络图”或者“对比表格”,这极大地帮助了我梳理和巩固刚刚学到的信息。我发现自己不再需要频繁地来回翻阅寻找某个定义或公式,因为这本书已经帮你把不同知识点之间的关联性用视觉化的方式呈现出来了。特别是对于那些需要量化安全效果的章节,书里提供的计算模型和公式推导过程,步骤清晰,逻辑严密,让原本觉得枯燥的数学部分也变得易于接受,仿佛一位严谨的数学老师在身旁耐心指导。这种对细节的关注,让这本书的实用价值大大超越了普通教材的范畴。

评分 评分 评分 评分 评分相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 qciss.net All Rights Reserved. 小哈图书下载中心 版权所有