具体描述

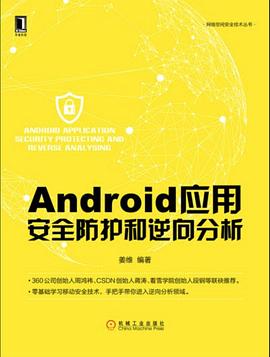

本书全面介绍Android应用的安全防护方法与逆向分析技术,分为四篇:基础篇、防护篇、工具篇、操作篇,共26章。基础篇包括第1~7章,主要介绍移动应用安全的基础知识,包括Android中NDK开发知识、逆向中需要用到的命令、编译之后的apk包含的四类主要文件格式解析等。防护篇包括第8~14章,主要介绍移动应用安全防护的相关技术,包括混淆、签名校验、反调试检测等安全策略,Android应用升级权限、降低权限等,配置文件中的问题,应用签名机制,apk的加固策略,so文件的加固策略等。工具篇包括第15~19章,主要介绍逆向分析常用的工具以及使用场景,包括如何开启设备的总调试开关,反编译利器apktool、Jadx、Xposed、Cydia Substrate等。操作篇包括第20~26章,主要介绍Android中的逆向分析技巧,包括静态方式和动态方式,介绍Android中开发会遇到的系统漏洞及修复方式,最后分析了Android中一个非常经典的文件加密病毒样本。

作者简介

姜维 某知名互联网公司开发者,参与过多个移动App开发项目,对Android安全问题情有独钟,深入分析过Android源代码和各类移动应用病毒,逆向分析实战经验

目录信息

前言

基础篇

第1章 Android中锁屏密码加密算法分析 2

1.1 锁屏密码方式 2

1.2 密码算法分析 2

1.2.1 输入密码算法分析 2

1.2.2 手势密码算法分析 7

1.3 本章小结 9

第2章 Android中NDK开发 10

2.1 搭建开发环境 10

2.1.1 Eclipse环境搭建 10

2.1.2 Android Studio环境搭建 12

2.2 第一行代码:HelloWorld 14

2.3 JNIEnv类型和jobject类型 18

2.3.1 JNIEnv类型 19

2.3.2 jobject参数obj 19

2.3.3 Java类型和native中的类型映射关系 19

2.3.4 jclass类型 19

2.3.5 native中访问Java层代码 20

2.4 JNIEnv类型中方法的使用 21

2.4.1 native中获取方法的Id 22

2.4.2 Java和C++中的多态机制 24

2.5 创建Java对象及字符串的操作方法 27

2.5.1 native中创建Java对象 27

2.5.2 native中操作Java字符串 28

2.6 C/C++中操作Java中的数组 32

2.6.1 操作基本类型数组 32

2.6.2 操作对象类型数组 33

2.7 C/C++中的引用类型和ID的缓存 36

2.7.1 引用类型 36

2.7.2 缓存方法 37

2.8 本章小结 38

第3章 Android中开发与逆向常用命令

总结 39

3.1 基础命令 39

3.2 非shell命令 40

3.3 shell命令 45

3.4 操作apk命令 49

3.5 进程命令 50

3.6 本章小结 52

第4章 so文件格式解析 53

4.1 ELF文件格式 53

4.2 解析工具 54

4.3 解析ELF文件 57

4.4 验证解析结果 60

4.5 本章小结 61

第5章 AndroidManifest.xml文件格式解析 62

5.1 格式分析 62

5.2 格式解析 63

5.2.1 解析头部信息 63

5.2.2 解析String Chunk 63

5.2.3 解析ResourceId Chunk 68

5.2.4 解析Start Namespace Chunk 70

5.2.5 解析Start Tag Chunk 72

5.3 本章小结 82

第6章 resource.arsc文件格式解析 83

6.1 Android中资源文件id格式 83

6.2 数据结构定义 85

6.2.1 头部信息 85

6.2.2 资源索引表的头部信息 85

6.2.3 资源项的值字符串资源池 86

6.2.4 Package数据块 87

6.2.5 类型规范数据块 88

6.2.6 资源类型项数据块 89

6.3 解析代码 93

6.3.1 解析头部信息 93

6.3.2 解析资源字符串内容 94

6.3.3 解析包信息 96

6.3.4 解析资源类型的字符串内容 97

6.3.5 解析资源值字符串内容 98

6.3.6 解析正文内容 99

6.4 本章小结 105

第7章 dex文件格式解析 106

7.1 dex文件格式 106

7.2 构造dex文件 107

7.3 解析数据结构 108

7.3.1 头部信息Header结构 108

7.3.2 string_ids数据结构 112

7.3.3 type_ids数据结构 115

7.3.4 proto_ids数据结构 116

7.3.5 field_ids数据结构 118

7.3.6 method_ids数据结构 119

7.3.7 class_defs数据结构 120

7.4 解析代码 128

7.4.1 解析头部信息 128

7.4.2 解析string_ids索引区 129

7.4.3 解析type_ids索引区 130

7.4.4 解析proto_ids索引区 130

7.4.5 解析field_ids索引区 131

7.4.6 解析method_ids索引区 132

7.4.7 解析class_def区域 132

7.5 本章小结 134

防护篇

第8章 Android应用安全防护的基本策略 136

8.1 混淆机制 136

8.1.1 代码混淆 136

8.1.2 资源混淆 136

8.2 签名保护 138

8.3 手动注册native方法 140

8.4 反调试检测 144

8.5 本章小结 145

第9章 Android中常用权限分析 147

9.1 辅助功能权限 147

9.2 设备管理权限 148

9.3 通知栏管理权限 149

9.4 VPN开发权限 149

9.5 本章小结 150

第10章 Android中的run-as命令 151

10.1 命令分析和使用 151

10.2 Linux中的setuid和setgid概念 159

10.3 Android中setuid和setgid的使用

场景 162

10.4 run-as命令的作用 165

10.5 调用系统受uid限制的API 166

10.6 本章小结 168

第11章 Android中的allowBackup属性 169

11.1 allowBackup属性介绍 169

11.2 如何获取应用隐私数据 170

11.3 如何恢复应用数据 175

11.4 本章小结 175

第12章 Android中的签名机制 176

12.1 基本概念 176

12.2 Android中签名流程 182

12.3 Android中为何采用这种签名机制 191

12.4 本章小结 192

第13章 Android应用加固原理 193

13.1 加固原理解析 193

13.2 案例分析 195

13.3 运行项目 206

13.4 本章小结 208

第14章 Android中的so加固原理 209

14.1 基于对so中的section加密实现so加固 209

14.1.1 技术原理 209

14.1.2 实现方案 210

14.1.3 代码实现 210

14.1.4 总结 220

14.2 基于对so中的函数加密实现so加固 221

14.2.1 技术原理 221

14.2.2 实现方案 223

14.2.3 代码实现 224

14.3 本章小结 230

工具篇

第15章 Android逆向分析基础 232

15.1 逆向工具 232

15.2 逆向基本知识 233

15.3 打开系统调试总开关 233

15.4 本章小结 237

第16章 反编译神器apktool和Jadx 238

16.1 逆向操作惯例 238

16.2 反编译常见的问题 238

16.3 分析apktool的源码 240

16.4 解决常见问题 249

16.5 apktool的回编译源码分析 254

16.6 Jadx源码分析 256

16.7 本章小结 258

第17章 Hook神器Xposed 259

17.1 安装教程 259

17.2 环境搭建 259

17.3 编写模块功能 260

17.4 运行模块 264

17.5 本章小结 265

第18章 脱壳神器ZjDroid 266

18.1 ZjDroid原理分析 266

18.2 工具命令分析 268

18.3 工具日志信息 272

18.4 工具用法总结 272

18.5 工具使用案例 273

18.6 本章小结 276

第19章 Native层Hook神器Cydia Substrate 277

19.1 环境搭建 277

19.2 Hook Java层功能 277

19.3 Hook Native层功能 279

19.4 框架使用事项说明 283

19.5 本章小结 283

操作篇

第20章 静态方式逆向应用 286

20.1 smali语法 286

20.2 手动注入smali语句 288

20.3 ARM指令 288

20.4 用IDA静态分析so文件 290

20.5 案例分析 292

20.5.1 静态分析smali代码 292

20.5.2 静态分析native代码 300

20.6 本章小结 303

第21章 动态调试smali源码 304

21.1 动态调试步骤 304

21.2 案例分析 305

21.3 本章小结 324

第22章 IDA工具调试so源码 325

22.1 IDA中的常用快捷键 325

22.2 构造so案例 331

22.3 逆向so文件 332

22.3.1 获取应用的so文件 332

22.3.2 用IDA进行调试设置 336

22.3.3 IDA调试的流程总结 343

22.4 用IDA解决反调试问题 343

22.5 本章小结 355

第23章 逆向加固应用 356

23.1 逆向加固应用的思路 356

23.2 获取解密之后的dex文件 359

23.3 分析解密之后的dex文件内容 364

23.4 逆向方法 369

23.5 逆向测试 373

23.6 逆向加固应用的方法总结 374

23.7 本章小结 376

第24章 逆向应用经典案例分析 377

24.1 加壳原理分析 377

24.2 脱壳过程 380

24.3 如何还原应用 393

24.4 脱壳经验总结 394

24.5 本章小结 395

第25章 Android中常见漏洞分析 396

25.1 解压文件漏洞分析 396

25.1.1 漏洞场景 396

25.1.2 漏洞原因分析 398

25.1.3 漏洞案例分析 398

25.1.4 漏洞修复 399

25.1.5 漏洞总结 400

25.2 录屏授权漏洞分析 400

25.2.1 漏洞场景 400

25.2.2 漏洞原因分析 402

25.2.3 漏洞修复 402

25.2.4 漏洞总结 403

25.3 本章小结 403

第26章 文件加密病毒Wannacry样本分析 404

26.1 病毒样本分析 404

26.2 获取密码 405

26.3 文件解密 409

26.4 病毒分析报告 414

26.5 本章小结 414

· · · · · · (收起)

读后感

评分

评分

评分

评分

用户评价

当我收到这本书时,首先映入眼帘的是它那种低调奢华的包装风格,用的是一种比较环保的材质,但触感却非常细腻,有一种高级感。书本身的封面设计也非常考究,色彩运用得非常巧妙,既有科技的冷峻感,又不失人文的温度。拿在手里,能感受到书页的厚实和韧性,印刷的油墨颜色饱满,文字清晰锐利,排版也非常舒服,没有那种拥挤感,让阅读过程更加愉悦。我特意翻看了几页,发现书中对概念的解释非常到位,没有含糊其辞的地方,而且用词非常专业,符合该领域的学术规范。这对于我这种希望深入了解某个技术领域的人来说,是非常重要的。我之前也接触过一些关于Android安全的书籍,但很多都比较浅显,或者过于理论化,缺乏实际操作的指导。而这本书,从初步的印象来看,似乎能够填补我在这方面的知识空白。

评分这本书整体的包装设计相当简洁大气,没有过多的装饰,却透露着一种专业和精致。外面有一层透明的塑料薄膜包裹,保护得非常好,拿到的成品没有任何磕碰或者磨损的痕迹。打开包装,书的封面就呈现在眼前,色彩搭配沉稳而不失科技感,触感也很细腻,不是那种光滑的普通封面,而是带有一点点磨砂的质感,握持的时候不易滑落。书的尺寸也比较适中,方便携带和放在书架上。我初步翻阅了一下目录和部分章节的开头,发现语言表达非常严谨,用词精准,这一点对于技术书籍来说至关重要。它不是那种用华丽辞藻来包装内容的书,而是直接切入主题,用事实和逻辑来说明问题。我喜欢这种直观、高效的学习方式。这本书的装帧质量也很高,线装的工艺,翻开书页的时候不会轻易散架,而且纸张的厚度也适中,印刷字迹清晰,即使长时间阅读也不会感到疲劳。

评分这本书的封面设计就相当有吸引力,采用了一种比较硬朗的科技蓝与黑色搭配,中间是抽象的电路板纹理,给人一种专业、严谨的感觉。封面的字体选择了那种比较方正、清晰的无衬线体,很容易辨认。我第一眼看到它的时候,就觉得这是一本内容扎实的专业书籍,不是那种泛泛而谈的普及读物。虽然我还没有深入翻阅,但仅仅从外观就能感受到作者在书籍整体呈现上的用心。包装也十分妥帖,没有一点破损,运输过程应该很顺畅。包装盒上印制的公司Logo也很醒目,显示出出版方的专业性。拿到手时,书的纸张厚实,印刷清晰,摸起来手感很好,这对于长时间阅读来说至关重要,毕竟眼睛需要得到舒适的体验。我一直对Android应用的安全领域有浓厚的兴趣,也尝试过阅读一些相关的资料,但很多都停留在概念层面,不够深入。这次看到这本书的命名,就觉得很有可能找到我需要的那些实操性的知识,所以我对这本书的期待值非常高,相信它能够给我带来启发和实质性的帮助。

评分这本书的书脊印刷非常清晰,书名、作者名以及出版社信息一目了然。我特别喜欢它这种硬壳精装的装帧方式,拿在手里非常有分量,感觉非常耐用,可以陪伴我很多年。翻开扉页,纸张的质感也相当不错,不是那种容易泛黄的廉价纸,而是那种略带米黄色的高质量纸张,对眼睛非常友好。我尤其注意到,书中对图例和代码的排版也做得非常用心,字号大小适中,行距合理,整体视觉效果非常舒适。即使是涉及复杂的代码片段,也通过高亮和缩进等方式清晰地呈现出来,方便读者理解和对照。我是一名开发者,在工作中经常需要查阅技术资料,一本排版优秀的书籍能够极大地提升我的阅读效率和体验。从初步的翻阅来看,这本书的专业性毋庸置疑,内容逻辑结构清晰,过渡自然,不像有些技术书籍那样显得杂乱无章。我初步浏览了目录,发现涵盖了从基础概念到高级技巧的方方面面,这对于我这样想要系统性学习的人来说,简直是量身定做。

评分收到这本书,第一印象就是它的包装非常严实,外层有厚实的防震泡沫,书本身也被一层光滑的塑料膜紧密包裹,完全不用担心运输途中可能发生的损伤。打开书,就能感受到它扎实的用料和精良的做工。封面设计简洁而富有力量,触感细腻,边缘处理得也很圆滑,拿在手里非常舒服。我特别喜欢它所采用的纸张,质感厚实,色彩呈现柔和,长时间阅读眼睛也不会感到疲劳。印刷也极其清晰,每一个字都仿佛带着力量。初步翻阅一下,就能感受到作者在内容组织上的匠心独具,逻辑清晰,条理分明,不是那种想到哪写到哪的零散知识点。它给人的感觉是,作者在深入研究和实践的基础上,系统地梳理和呈现了相关的知识体系,这对于读者来说,能够提供一个非常好的学习框架。我期待通过这本书,能够获得系统性的知识,并将其应用到实际工作中。

评分详细介绍了在安全领域使用的技术及应对方法

评分啰嗦不系统,作者博客大杂烩,看不下去

评分四哥书啊,很多内容都在博客里发表过文章,书中应该算是归纳的内容,重新梳理了一遍,干货满满。 其中有so加密和section加密。

评分影印版速读而过。很多已经过时了,而且不够系统不够专业,不建议。

评分书里有料,但对初学者不是很友好,新手看非虫的那本好点

相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 qciss.net All Rights Reserved. 小哈图书下载中心 版权所有